| **Fonctionnalité** | **Windows Server Datacenter** | **Windows Server Standard** |

| **Virtualisation** | **Machines virtuelles illimitées** | **2 machines virtuelles physiques** |

| **Conteneurs** | **Prise en charge illimitée des conteneurs Hyper-V** | **Prise en charge des conteneurs Hyper-V limité** |

| **Stockage** | **Fonctionnalités de stockage de base et avancées : Storage Spaces Direct -ReFS - SAN Clustering** | **Fonctionnalités de stockage de base : SMB 3.0 - DFS** |

| **Réseau** | **Fonctionnalités réseau avancées : SDN – NLB - QoS** | **Fonctionnalités réseau de base : DHCP – DNS - VPN** |

| **Haute disponibilité** | **Prise en charge complète du clustering failover et de la récupération après sinistre** | **Prise en charge limitée du clustering failover** |

| **Mémoire** | **Prise en charge de jusqu'à 24 To de RAM** | **Prise en charge de jusqu'à 4 To de RAM** |

| **Processeurs** | **Prise en charge de jusqu'à 64 processeurs physiques** | **Prise en charge de jusqu'à 2 processeurs physiques** |

| **Licences** | **CAL requises pour chaque utilisateur ou appareil** | **CAL requises pour chaque utilisateur ou appareil** |

| **Prix** | **Plus cher** | **Moins cher** |

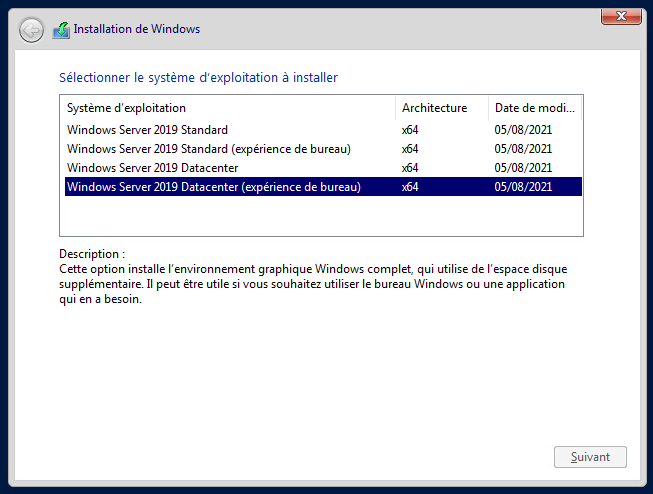

| [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/2vt1F84n1AptPGCu-image.png) | ##### *Ici on a le choix entre expérience de bureau ou rien.* ##### *Expérience Windows c’est qu’on a une interface graphique.* ##### *S’il n’y a rien d’écris, c’est que c’est en ligne de commande uniquement.* ##### *Dans mon exemple je prends Datacenter (expérience de bureau)* |

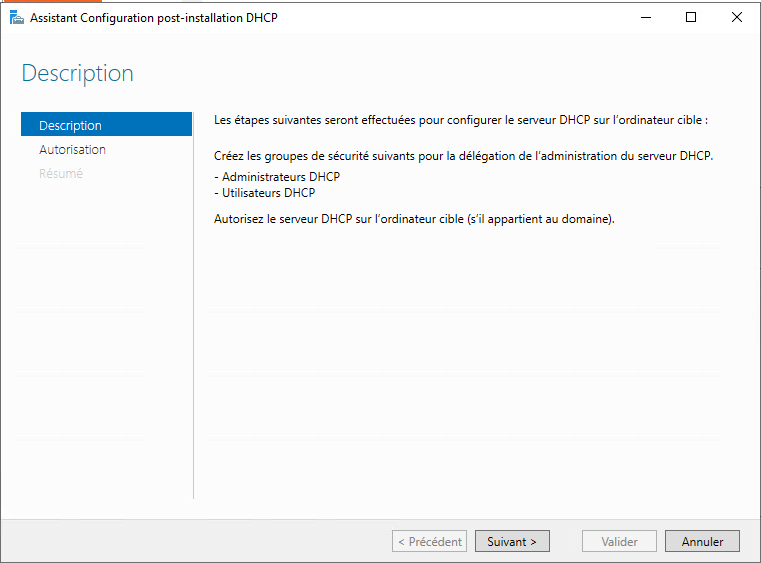

| ##### [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/MLfkxYdhO55oMm1o-image.png) | ##### Donc dans cette fenêtre on fait Suivant car il nous explique le but de la post-install. ##### Cette assistant permet de configurer la façon d’on sera intégré à Windows server le service DHCP. |

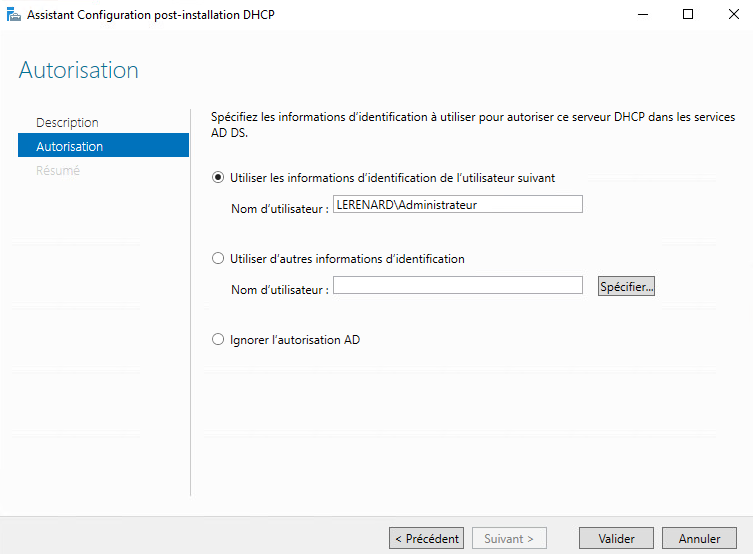

| ##### Puis pour mon cas je le laisse être intégré dans Windows server car il y une AD. ##### *Le rattachement du serveur DHCP à un domaine AD DS rationalise l'administration, renforce la sécurité et facilite l'intégration transparente avec d'autres services de domaine comme le DNS et l'authentification. Bien que ce ne soit pas strictement obligatoire pour les fonctionnalités DHCP de base, le rattachement au domaine offre des avantages significatifs pour la gestion et la sécurisation des serveurs DHCP dans les environnements d'entreprise* | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/zYPjrNGB09MnAp5P-image.png) |

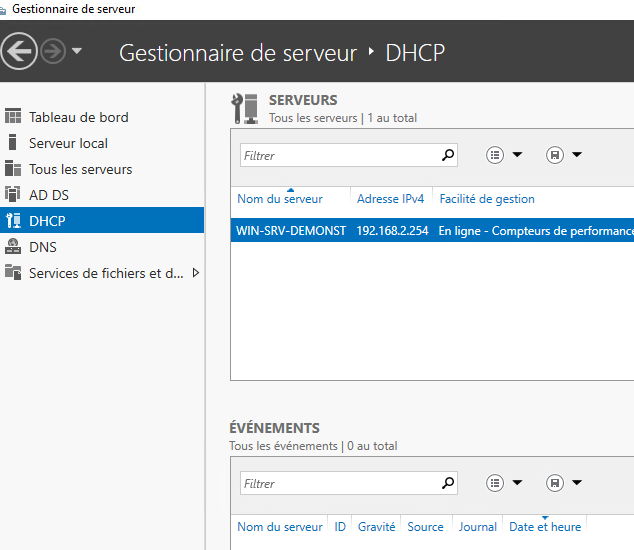

| [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/vgxC5XX6a8wdS9D4-image.png) | ##### Ici dans « gestionnaire de serveur » on voit DHCP donc on va dessus. |

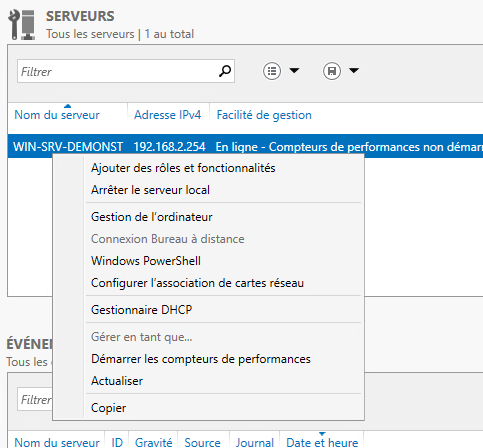

| ##### Puis faite clic droit sur le serveur puis « Gestionnaire DHCP » | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/0YSKzuz1lkp1kGkG-image.png) |

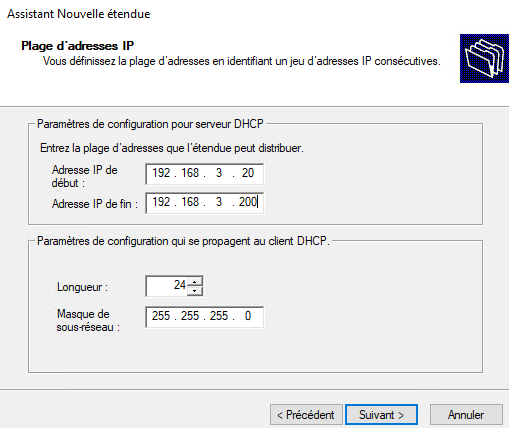

| [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/v1RfPqWFJ4Vf0jIy-image.png) | ##### *Pour mon exemple je suis en /24 donc j’aurais un maximum de 254 distribuable de 3.1 à 3.254. Mais j’ai décidé d’une plage de 3.20 à 3.200 donc 180 IP adressable dans cette configuration.* |

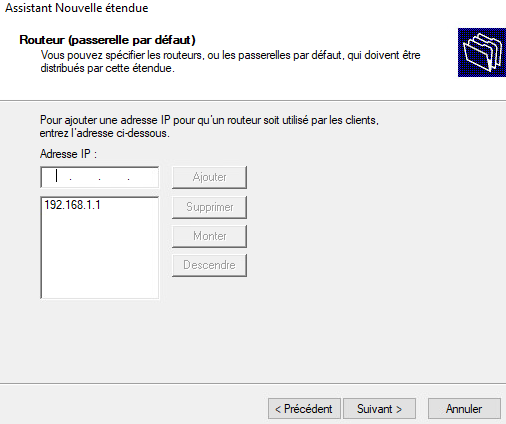

| ##### *Dans mon cas c’est 192.168.1.1. J’ai donc mis l’Adresse IP puis Ajouter :* | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/wPCmudTaOuyBNCDQ-image.png) |

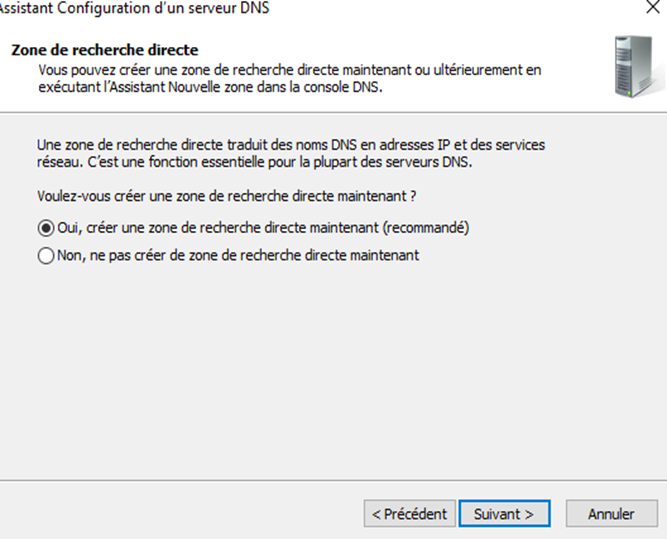

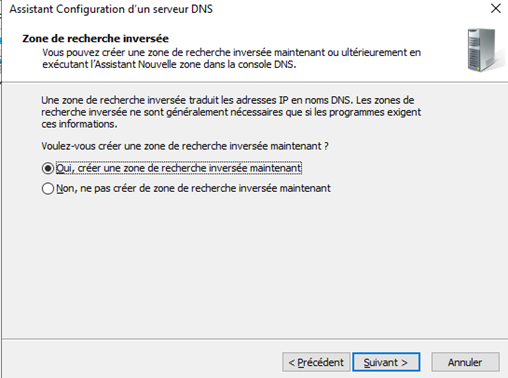

Donc ici, on a le choix entre 3 options. Crée qu’une zone directe bien pour une petite entreprise et simple a géré. Crée une zone directe et inversée, donc création d’une zone directe et d’une zone inversée. Une zone inversée est plus performante qu’une zone directe bien pour de grand réseau et indispensable pour certain périphérique réseau. Et la troisième option configure uniquement les indications de racine pour votre serveur DNS. Les indications de racine sont des informations sur les serveurs DNS racine qui permettent à votre serveur DNS de résoudre les noms de domaine complets (FQDN).

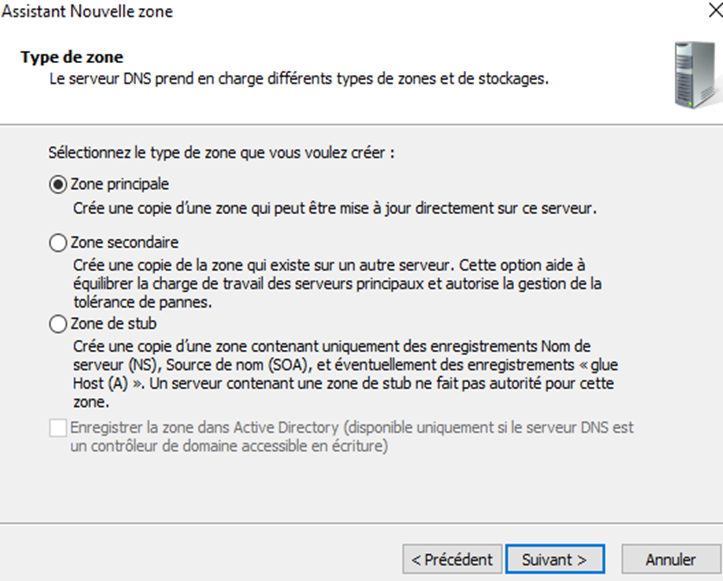

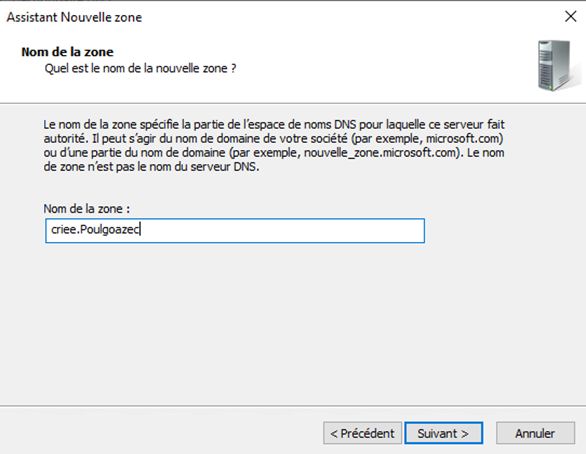

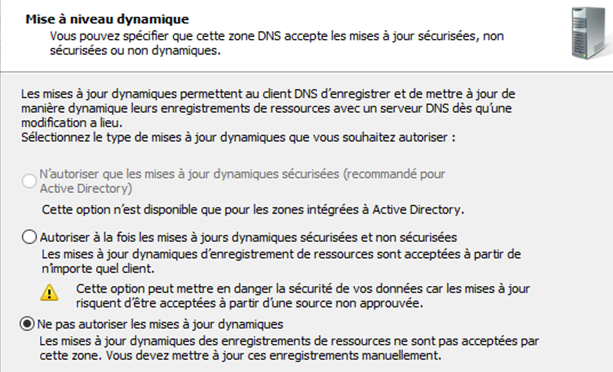

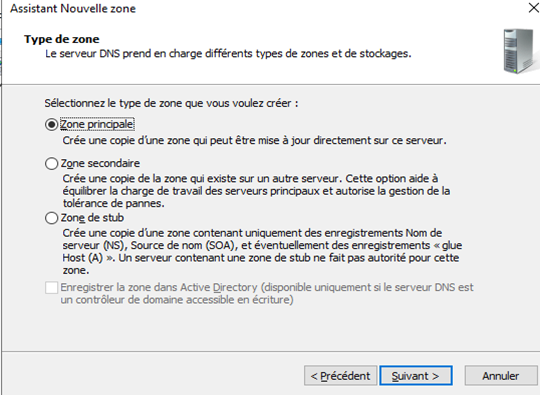

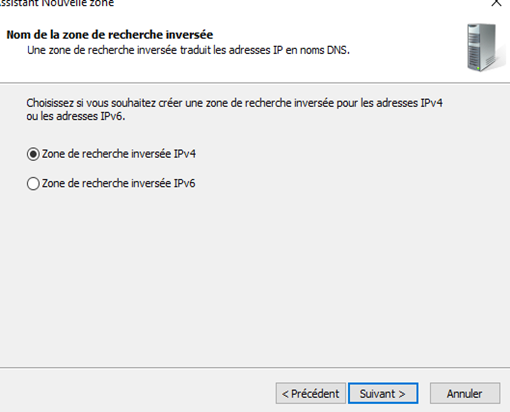

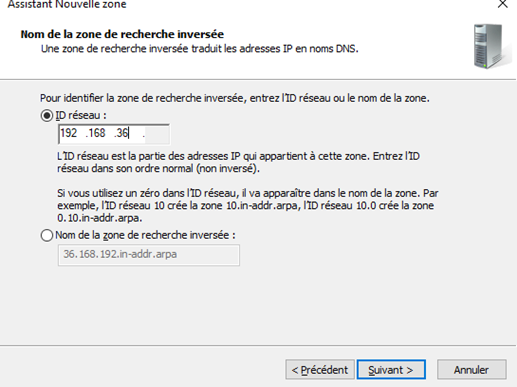

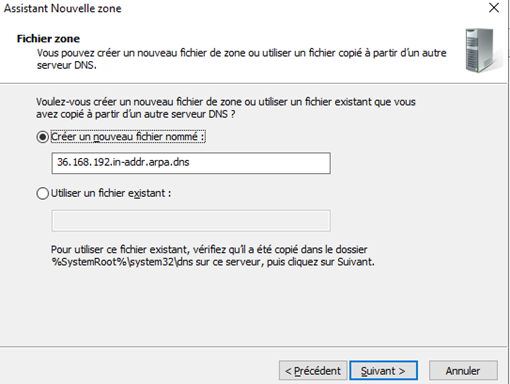

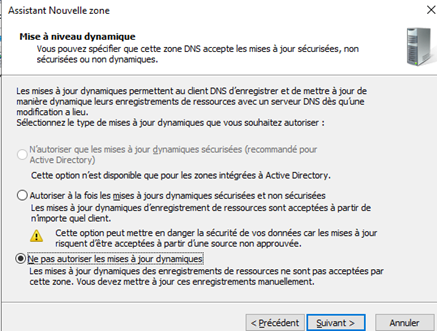

##### Donc pour la documentation je vais prendre la 3ème option. Si vous sélectionné la première option, vous devez donc vous arrêter au moment de la configuration de la zone inverse. # c) Zone directe c) Zone directe #### Donc pour la documentation je vais prendre la 3ème option. Si vous sélectionné la première option, vous devez donc vous arrêter au moment de la configuration de la zone inverse. #### Donc on va prendre la première option qui est crée la zone directe maintenant. ####  #### Donc on fait zone principale car c’est un serveur DNS principal que nous créons. #### [](https://docu.lerenard.eu/uploads/images/gallery/2024-04/Q0MhxWKYIpiiltNE-tvicqbveqzfwks6j-embedded-image-ykrtnlpk.png) #### Donc vous mettez le nom que vous voulez pour votre DNS. Dans mon exemple c’est criee.Poulgoazec mas vous pouvez très bien mettre : #### Terra.hifi, Moji.fr, domaine.com, exemple.obligatoire ####  #### Une fois que vous avez cliquez sur suivant, il dira le nom du fichier DNS qu’il créa. #### ####  #### Puis on met pour des questions de sécurité, on ne met pas enregistrement automatique (dynamique). #### #### #### #### #### #### # d) Zone inversée ##### d) Zone inversée ##### Ensuite, nous créons la zone inverse. Vous sélectionné donc Oui :  ##### Cette Zone inverse sera donc une Zone inverse principal :  ##### Pour mon cas, c’est une zone inverse en IPv4. Si vous le souhaitais, vous pouvez faire en IPv6 mais je ne garantie pas que cela soit pareil :  ##### On met l’ip réseau dans ID réseau. Pour mon cas, l’ip réseau est 192.168.36.0/24 : Par exemple une ip réseau peux être 172.22.30.0/24 ou 172.36.0.0/16

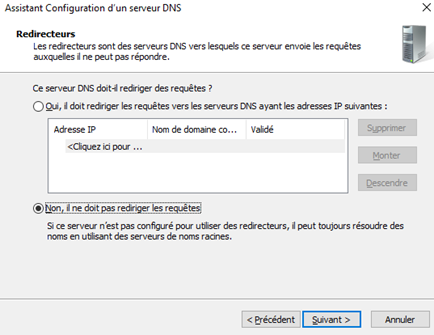

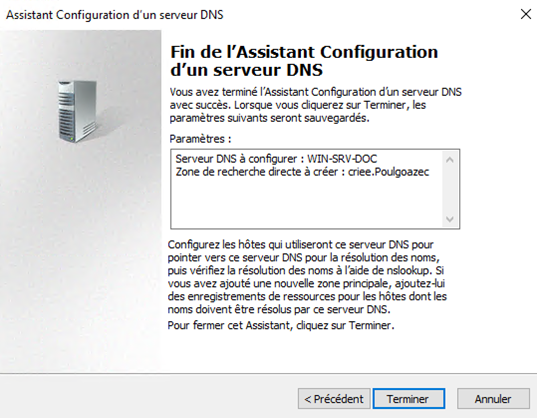

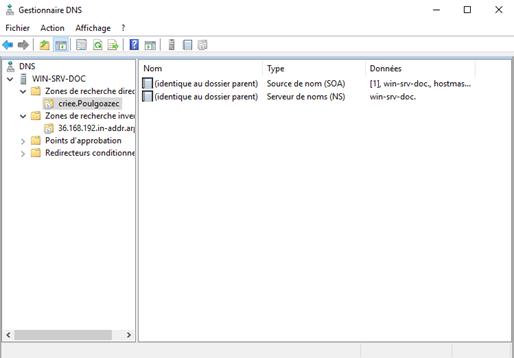

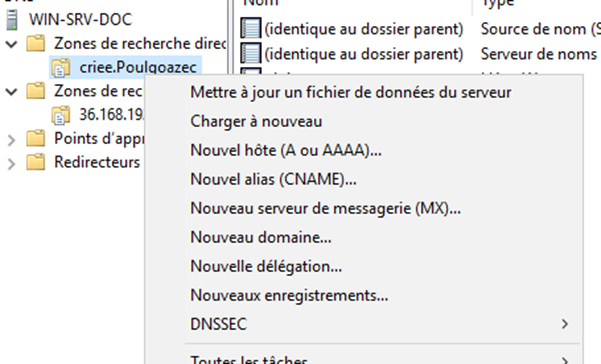

##### Et il nous dit le nom qu’il donnera au fichier de la zone inverse :  ##### Comme plus haut on n’autorise ni les mises à jour dynamiques ni rediriger les requêtes vers un autre serveur DNS :   ##### Donc il va rechercher des indications de racines mais il ne va pas en trouver et une fois le message fermé c’est la fin de configuration :  [](https://docu.lerenard.eu/uploads/images/gallery/2024-04/x1QFdOdBfA2eRX8F-573d2351-eb17-48c1-bb95-9e20d2f44969.png) # e) Création d’un nom de domaine local ##### e) Création d’un nom de domaine local ##### Arrivé ici, vous faite votreserveur>zone de recherche direct>votrenomdns.exemple ##### Dans mon cas c’est criee.Poulgoazec  ##### Vous faite clique droite sur votre nom de domaine et faut faire : Nouvel hôte (A ou AAAA) [](https://docu.lerenard.eu/uploads/images/gallery/2024-04/wpcD6D6yNpHkev1d-download.png) ##### ##### Donc vous mettais un nom comme vous voulez, dans mon cas c’est glpi. Après il montre le nom complet que ça fera. Et a la fin il faut mettre l’ip du serveur ou services sur le quel le nom de domaine dirigera. ##### Puis vous faite Ajouter un hôte Donc dans mon cas si je tape glpi.criee.Poulgoazec cela redirigera vers 192.168.1.86 caché par glpi.criee.Poulgoazec.

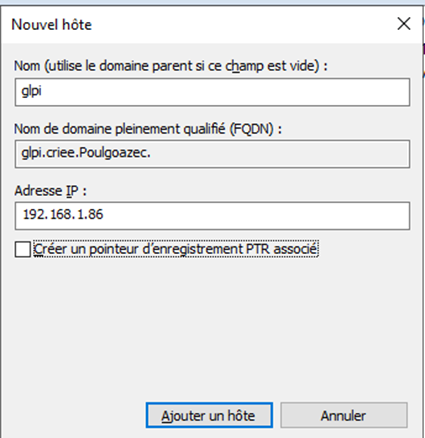

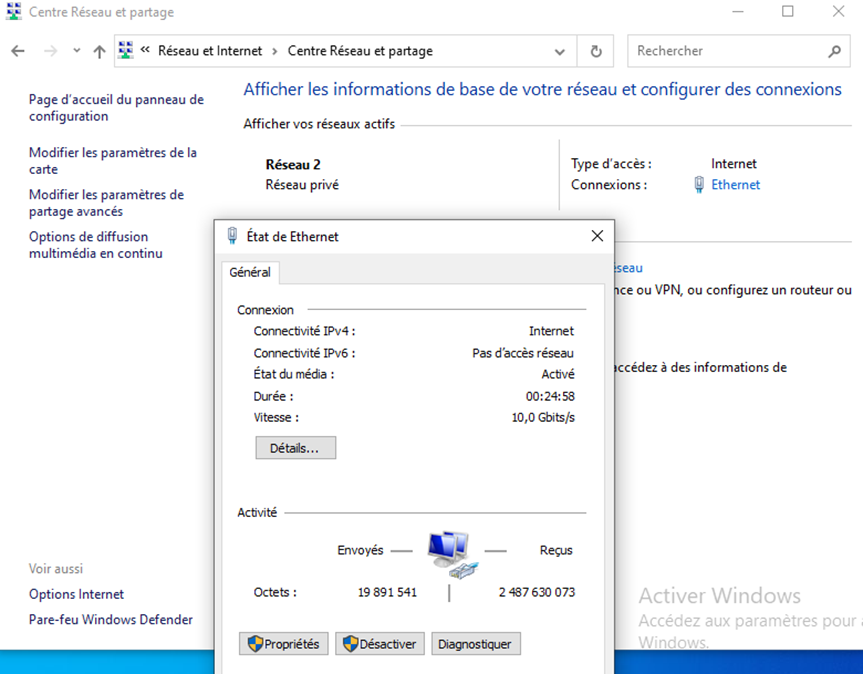

# f) Mise en place de l’ip du serveur DNS sur un client ##### f) Mise en place de l’ip du serveur DNS ##### Sur un autre système, pour mon cas Windows 10, allé dans « Panneau de configuration > Réseau et Internet> Centre Réseau et partage » :  ##### Dans mon cas je clique sur Ethernet mais cela peut différer. Dans mon cas Ethernet est la carte par la quel internet arrive. Puis faite propriétés : Vous devriez donc arriver sur Propriétés de Xxxxx pour moi ces « État de Ethernet ».

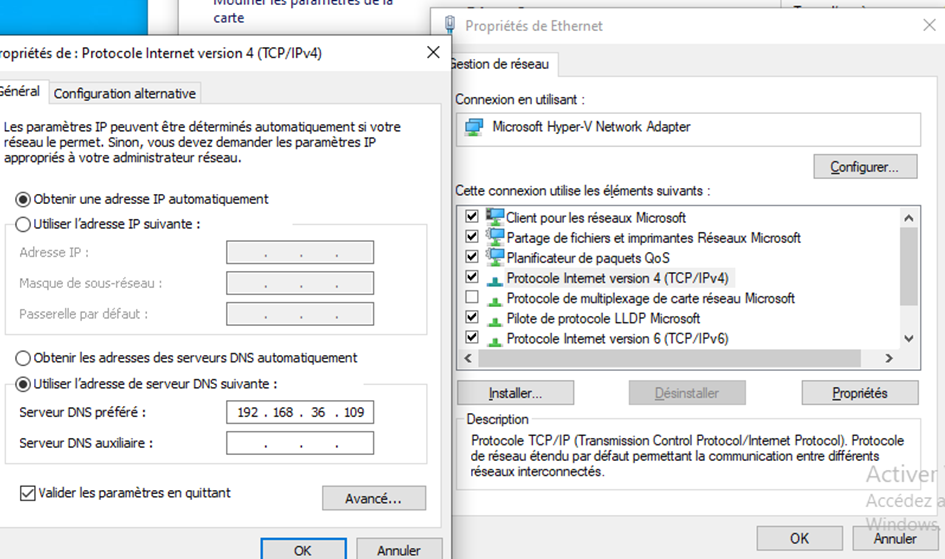

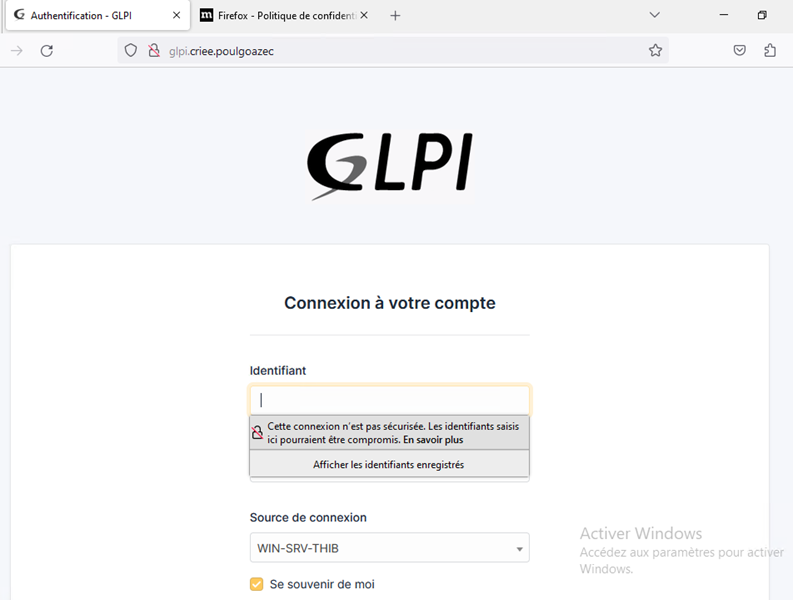

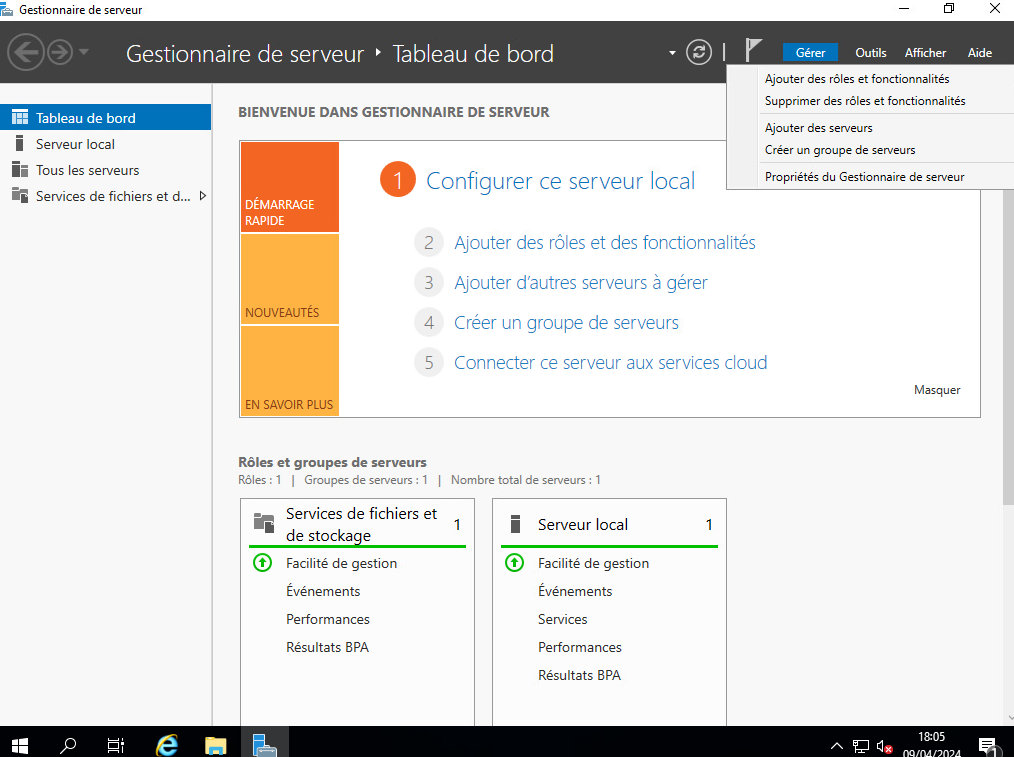

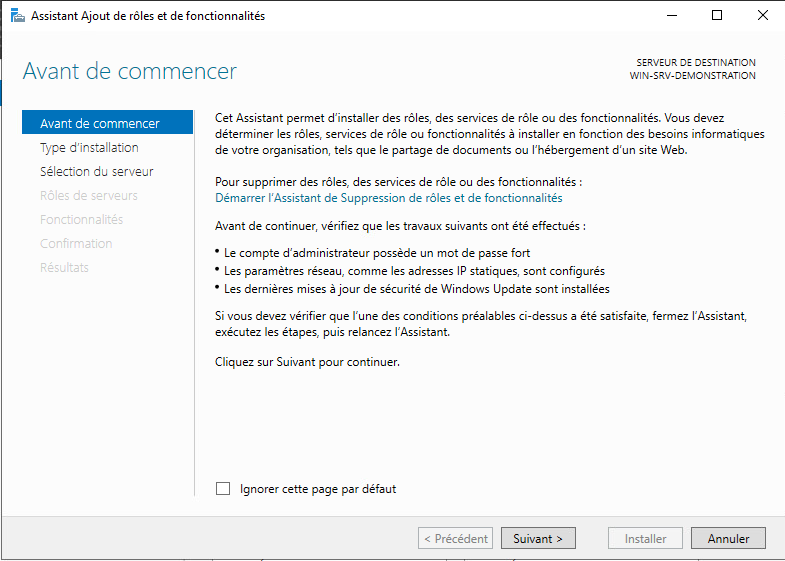

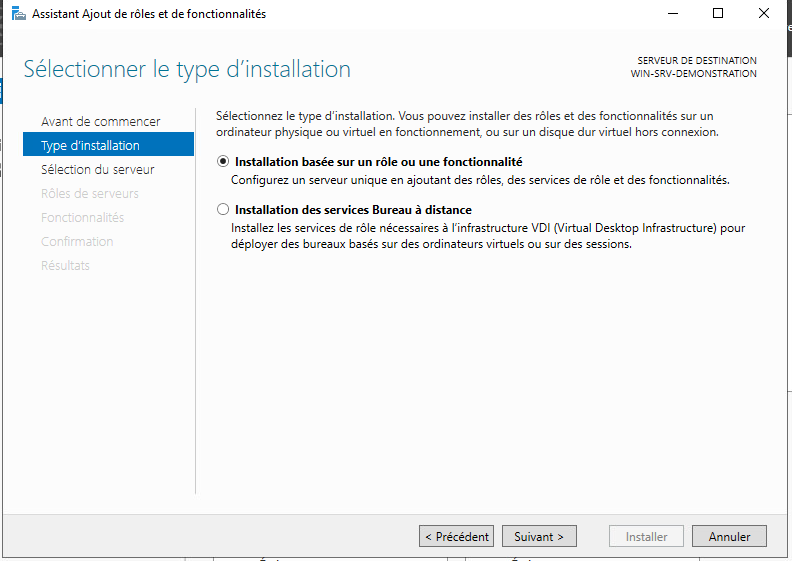

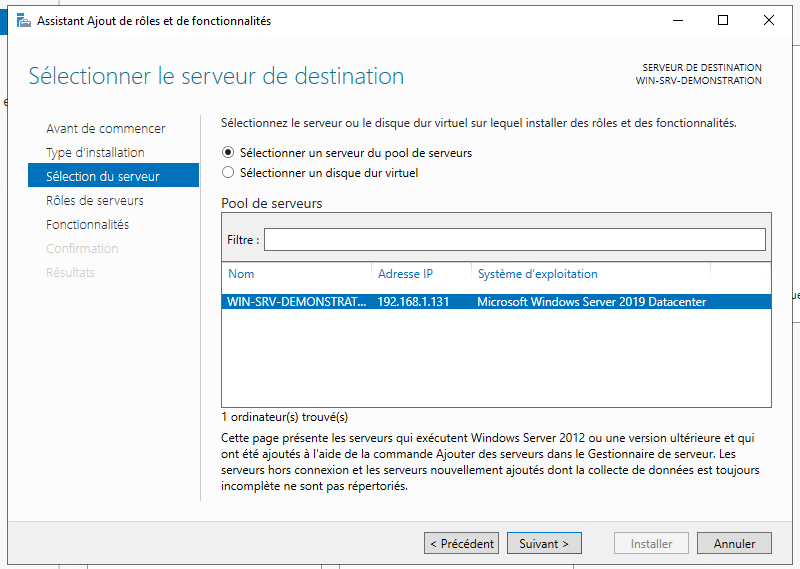

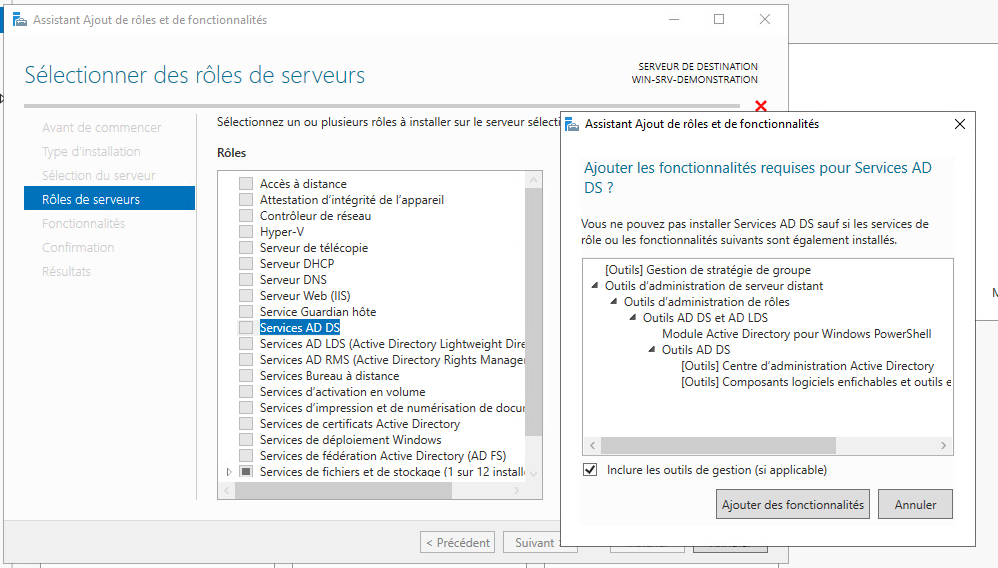

##### Arrivé ici, double cliqué sur « Protocole Internet version 4 (TCP/IPv4) » :  ##### Mettez « Utiliser l’adresse de serveur DNS suivante : » et rajouté l’ip de votre serveur DNS. Pour mon cas c’est 192.168.36.109 et coché "Valider les paramètres en quittant". # g) Test du nom de domaine créée #### g) Test du nom de domaine créée ##### Donc dans un navigateur j’ai écrit glpi.criee.Poulgoazec et cela fonctionne parfaitement bien : #####  # Installation et configuration du rôle ADDS sur Windows server 2019 / 2022 **Le rôle Active Directory Domain Services (AD DS) est essentiel pour la gestion centralisée de nos comptes utilisateurs et des ressources réseau dans un environnement Windows. Il nous permet de créer et de gérer des domaines, utilisateurs, groupes et objets. Grâce à AD DS, nous pouvons appliquer des Group Policy Objects (GPO), définissant et déployant des configurations et des politiques de sécurité à l'échelle de notre organisation. La centralisation des comptes utilisateurs et des permissions améliore notre sécurité et notre efficacité administrative. En somme, AD DS est crucial pour le contrôle d'accès, l'authentification, et la gestion des politiques réseau d'une entreprise.** # 1. Mise en place du rôle ##### Dans un premier temps, on va dans « Gérer » puis « Ajouter des rôles et fonctionnalités » : [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/6nAldc0qiwPAyzBf-image.png) ##### Une fois ici, vous faite suivant : [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/p4wxYPPbvLEVJFgh-image.png) ##### Ici on va sélectionner « installation basée sur un rôle ou fonctionnalité » : [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/Ckk1Z1HAYzukhKGx-image.png) ##### On dit qu’on sélectionne un serveur du pool de serveur puis notre serveur : [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/ukutJHUPOv79wsTF-image.png) ##### Puis cherché « Services AD DS » vous faites « Ajouter des fonctionnalités » puis suivant :| ##### *AD DS est un service d'annuaire centralisé pour la gestion des utilisateurs, des ordinateurs et des ressources dans un environnement Windows, assurant l'authentification, l'autorisation, les stratégies et l'infrastructure.* | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/GnMuRboks4D7nxiW-image.png) |

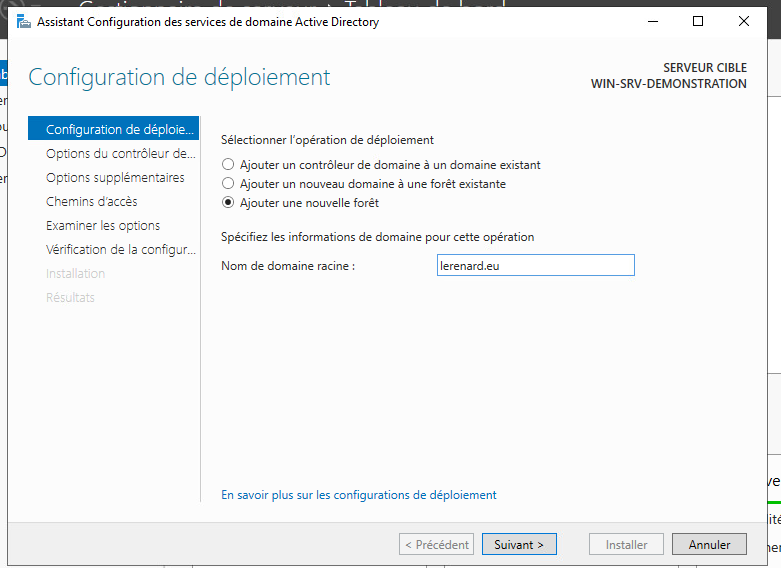

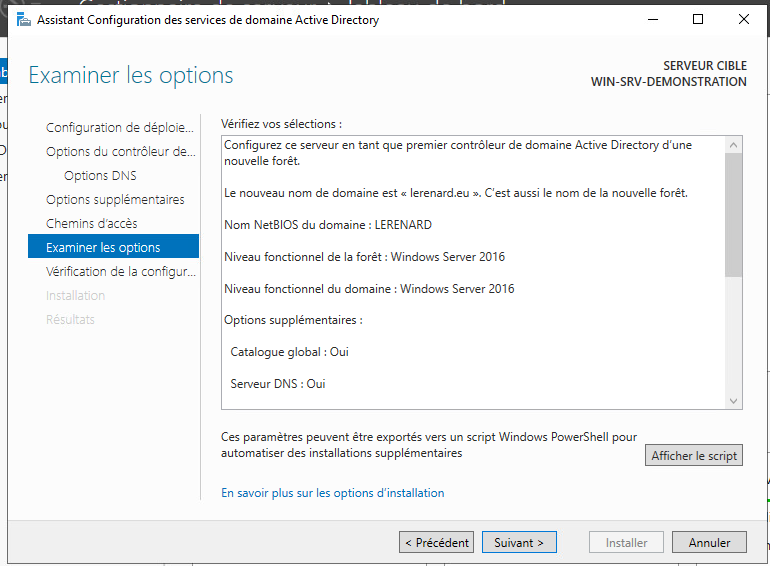

| ##### *Dans mon exemple j’ai donné lerenard.eu mais vous pouvez très bien mettre criee.Poulgoazec ou maison.fr ou encore ruban.cadeau.* | ##### [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/f1Z63ydMstrfLrn9-image.png) |

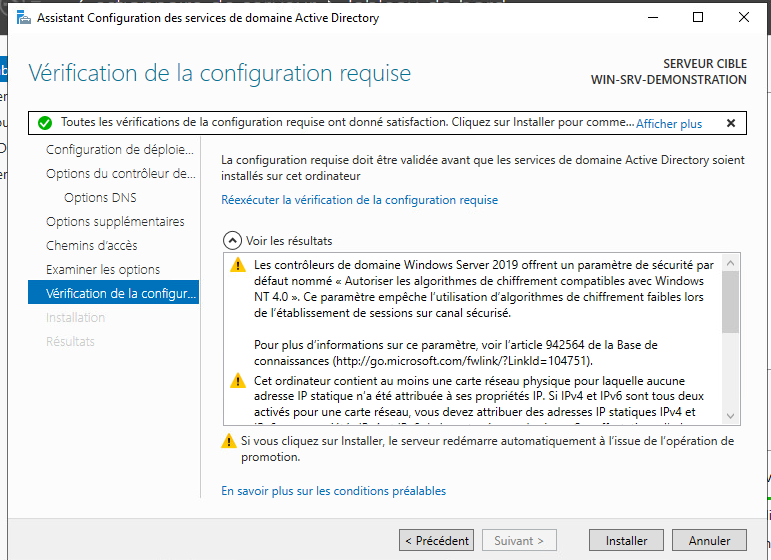

| [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/jnL8ACTirXznSFLg-image.png) | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/kgwLkBC8mS3tchwp-image.png) |

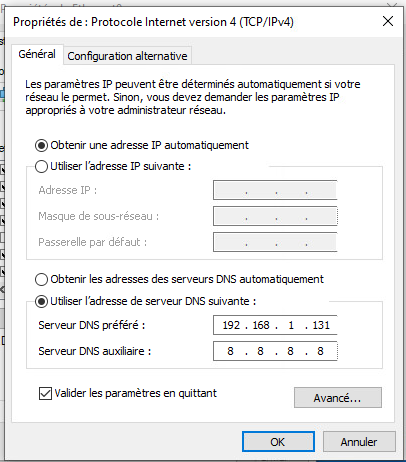

| [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/6MYRKGeJwFVPz3d3-image.png) | ##### *Mettez « Utiliser l’adresse de serveur DNS suivante : » et rajouté l’IP de votre serveur DNS. Pour mon cas c’est 192.168.1.131.* |

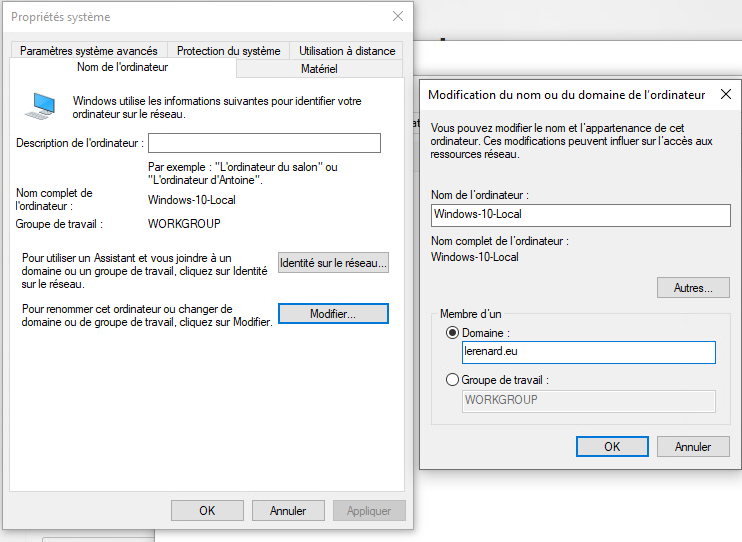

| ##### Puis allez dans « Nom de l’ordinateur » puis « Modifier » et sélectionné « Domaine » : | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/TH3L6uTPAOuwFLjj-image.png) |

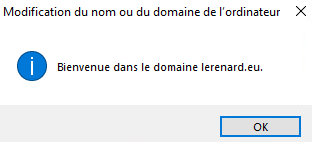

| ##### Si tous est bon, vous devriez avoir ça : ##### Fermé toute les pages et l’ordinateur devrais redémarrer. | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/kQX3h0e5dZ2mvDs6-image.png) |

| ##### | |

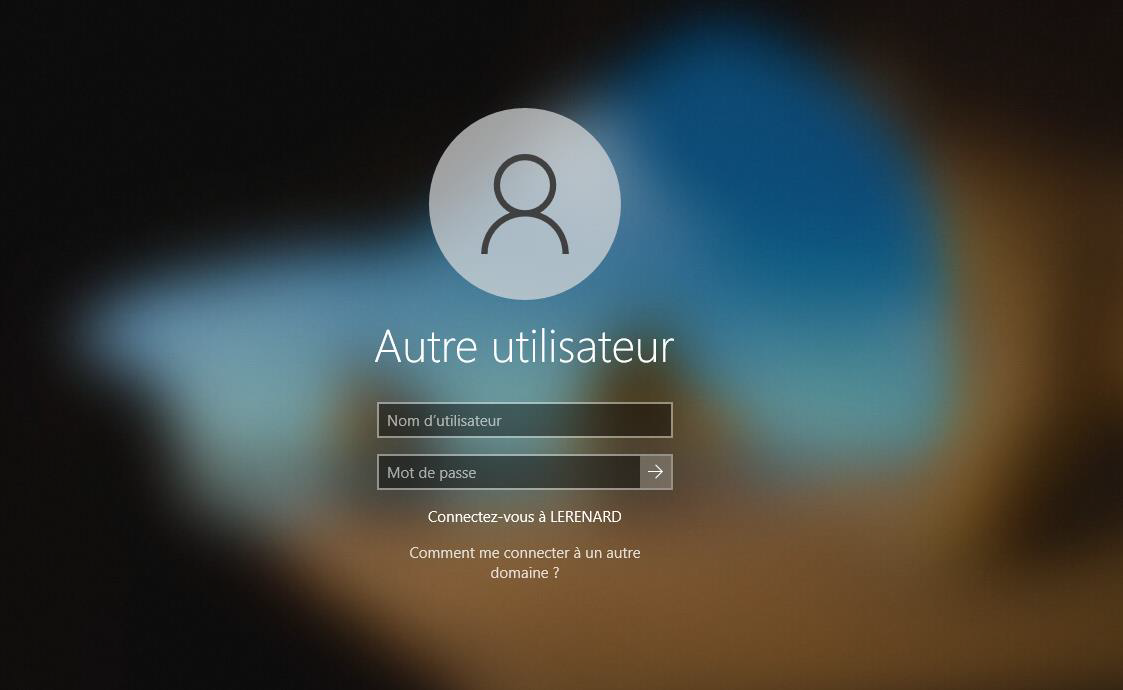

| ##### Une fois redémarré vous devriez être sur le domaine : | [](https://docu.lerenard.eu/uploads/images/gallery/2024-07/mrgtmIaT0VVhr02Z-image.png) |